Sécurisez vos ressources critiques avec notre DMZ

Protection renforcée pour les entreprises modernes

Chez Portefolio Gilbert Mehdi, nous comprenons l'importance de la sécurité des données et des ressources critiques. C'est pourquoi nous avons mis en œuvre une Zone Démilitarisée (DMZ) efficace pour protéger vos actifs les plus précieux tout en facilitant leur accès. En intégrant cette solution, nous assurons une barrière de protection contre les menaces externes telles que les cyberattaques, tout en garantissant une expérience utilisateur fluide et optimisée. Notre engagement à la sécurité est essentiel dans un environnement commercial en constante évolution. Explorez notre approche moderne et découvrez comment la mise en place de la DMZ peut transformer la protection des ressources de votre entreprise.

Les atouts indéniables de la DMZ pour votre entreprise

Renforcez votre sécurité informatique avec la DMZ

La zone démilitarisée (DMZ) est devenue un élément clé pour toute entreprise soucieuse de protéger ses données. En intégrant une DMZ dans votre infrastructure, vous profitez d'une meilleure sécurité des informations grâce à une séparation stricte des réseaux internes et externes. Cette architecture contribue à minimiser les risques d'accès non autorisé tout en optimisant les performances de vos systèmes en allégeant la charge sur votre réseau principal. En établissant une zone tampon entre le monde extérieur et vos ressources critiques, la DMZ agit comme une barrière protectrice, permettant une surveillance accrue et une gestion des menaces en temps réel. Ce guide s'adresse à toutes les organisations qui aspirent à solidifier leur cyberdéfense et à garantir l'intégrité de leurs données. Avec Portefolio Gilbert Mehdi, découvrez comment une DMZ peut transformer votre approche de la sécurité informatique.

Optimisez votre DMZ avec ces Étapes d'Implémentation

Chez Portefolio Gilbert Mehdi à Laon, nous vous guidons à travers les étapes clés pour établir une zone démilitarisée (DMZ) efficace. Cette approche vous permet de protéger vos systèmes internes tout en assurant un accès sécurisé à vos ressources. Découvrez nos conseils sur la configuration réseau, les choix technologiques, et les meilleures pratiques pour garantir la sécurité et la fonctionnalité de votre architecture.

Analyse des Besoins et Planification

Avant de vous lancer dans l'implémentation de votre DMZ, il est essentiel de comprendre vos besoins spécifiques. Effectuez une analyse approfondie de vos ressources, des menaces potentielles, et des exigences réglementaires. Élaborez un plan qui définisse clairement les objectifs de sécurité et les fonctionnalités recherchées.

Configuration Réseau de la DMZ

La configuration réseau est une étape cruciale pour établir votre DMZ. Segmentez votre réseau en créant une zone distincte pour les serveurs accessibles au public. Utilisez des pare-feu pour contrôler le trafic entrant et sortant, et veillez à appliquer des règles de filtrage strictes pour limiter les risques.

Choix Technologiques et Outils

Le choix des technologies et des outils appropriés est déterminant pour la sécurité de votre DMZ. Sélectionnez des solutions de sécurité robustes telles que des systèmes de détection d'intrusion (IDS) et des systèmes de prévention d'intrusion (IPS) pour surveiller le trafic et détecter les comportements suspects. Assurez-vous que vos serveurs sont régulièrement mis à jour et patchés.

Meilleures Pratiques de Sécurité

Pour garantir une sécurité optimale, appliquez les meilleures pratiques lors de l'implémentation de votre DMZ. Effectuez des tests de pénétration réguliers pour identifier les vulnérabilités, mettez en œuvre une politique de mots de passe forts, et formez votre personnel à la sensibilité à la sécurité. Établissez également des protocoles de sauvegarde et de récupération pour vos données.

Bienvenue dans notre Galerie de Mise en Place

Visualisez la stratégie de mise en place de la DMZ à travers notre galerie d'images et d'explications. Comprenez comment chaque élément contribue à la protection et à l'efficacité de votre réseau.

Concept de la DMZ

Comprendre le Design

La mise en place d'une DMZ efficace commence par une conception méthodique. Notre première image illustre comment les différents segments de réseaux interagissent, assurant ainsi un périmètre de sécurité robuste.

Les Couches de Sécurité

Importance des Couches

Chaque couche de sécurité joue un rôle essentiel dans la protection des données. Cette image met en évidence les multiples couches nécessaires pour renforcer la défense de votre infrastructure.

Optimisation du Réseau

Améliorer l'Efficacité

Dans cette section, découvrez comment les ajustements de configuration peuvent améliorer l'efficacité du réseau tout en maintenant une sécurité maximale. Visualisez les configurations optimales présentées.

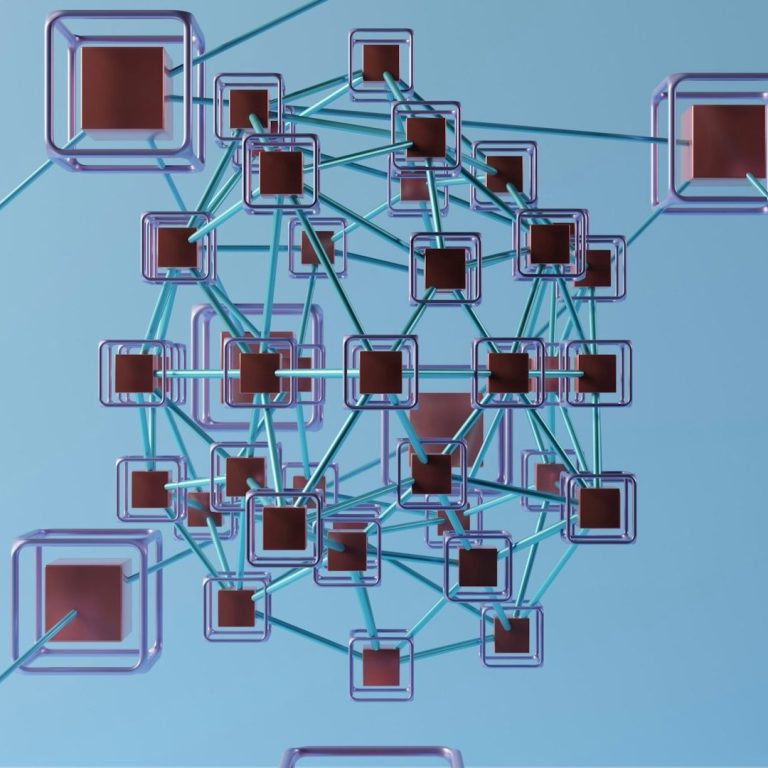

Intégration des Systèmes

Coordination des Ressources

L'intégration des différents systèmes est cruciale pour un fonctionnement harmonieux. Cette image montre comment vous pouvez lier vos ressources tout en préservant la sécurité mise en place.